Lo sniffing dei pacchetti può sembrare l'ultima mania della droga di strada, ma è tutt'altro. Packet sniffer o analizzatori di protocollo sono strumenti utilizzati dai tecnici di rete per diagnosticare i problemi relativi alla rete. Gli hacker utilizzano packet sniffer per scopi meno nobili come spiare il traffico degli utenti di rete e raccogliere password.

Gli sniffer di pacchetti sono disponibili in un paio di forme diverse. Alcuni packet sniffer utilizzati dai tecnici di rete sono soluzioni hardware dedicate monouso. Al contrario, altri packet sniffer sono applicazioni software che vengono eseguite su computer standard di livello consumer, utilizzando l'hardware di rete fornito sul computer host per eseguire attività di acquisizione e iniezione di pacchetti.

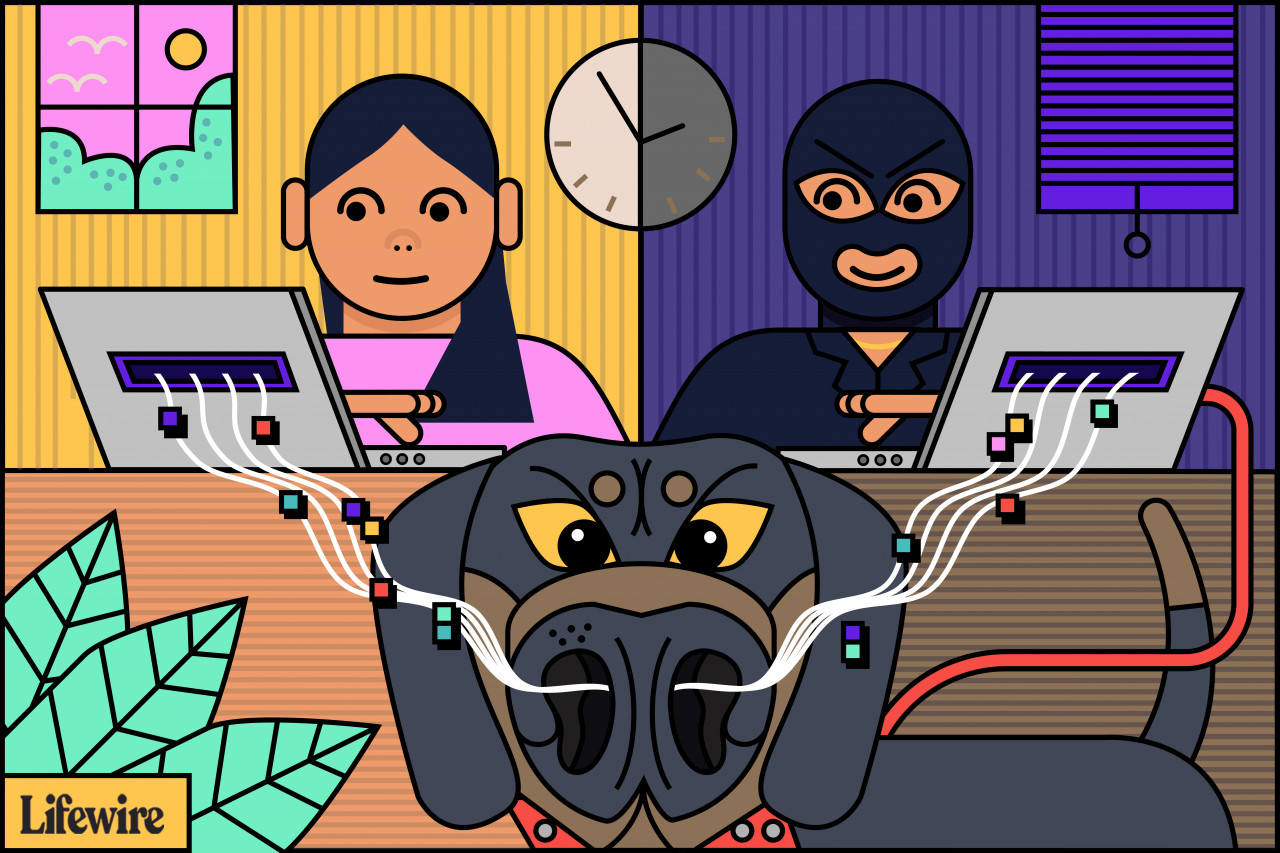

Lifewire / Tim Liedtke

Come funzionano gli sniffer di pacchetti

I packet sniffer funzionano intercettando e registrando il traffico di rete che possono vedere tramite l'interfaccia di rete cablata o wireless a cui il software di packet sniffing ha accesso sul proprio computer host.

Su una rete cablata, le informazioni che possono essere acquisite dipendono dalla struttura della rete. Uno sniffer di pacchetti potrebbe essere in grado di vedere il traffico su un'intera rete o solo su un determinato segmento, a seconda di come sono configurati gli switch di rete. Sulle reti wireless, gli sniffer di pacchetti possono in genere acquisire un solo canale alla volta, a meno che il computer host non disponga di più interfacce wireless che consentono l'acquisizione multicanale.

Sebbene la maggior parte degli sniffer di pacchetti in uso oggigiorno siano software, gli sniffer di pacchetti hardware svolgono ancora un ruolo nella risoluzione dei problemi di rete. Gli sniffer di pacchetti hardware si collegano direttamente a una rete e archiviano o inoltrano le informazioni raccolte.

Una volta acquisiti i dati grezzi del pacchetto, il software di sniffing dei pacchetti li analizza e li presenta in una forma leggibile dall'uomo in modo che la persona che utilizza il software possa capirli. La persona che analizza i dati può visualizzare i dettagli dell'interazione tra due o più nodi sulla rete. I tecnici di rete utilizzano queste informazioni per determinare dove si trova un errore, ad esempio per determinare quale dispositivo non è riuscito a rispondere a una richiesta di rete.

Gli hacker utilizzano gli sniffer per intercettare i dati non crittografati nei pacchetti per vedere quali informazioni vengono scambiate tra due parti. Possono anche acquisire informazioni come password e token di autenticazione se vengono inviati in chiaro. Gli hacker sono anche noti per catturare pacchetti per la riproduzione successiva in replay, attacchi man-in-the-middle e packet injection a cui alcuni sistemi sono vulnerabili.

Strumenti software comunemente utilizzati nello sniffing di pacchetti

Come tutti gli altri, gli ingegneri di rete e gli hacker adorano le cose gratuite, motivo per cui le applicazioni software sniffer open source e freeware sono spesso gli strumenti preferiti per le attività di packet sniffing. Una delle offerte open source più popolari è Wireshark, precedentemente noto come Ethereal. Usalo per analizzare i tuoi pacchetti sul campo, salvarli in un file CAP e analizzarli in seguito.

Proteggi una rete e i suoi dati dagli hacker che utilizzano sniffer

Se sei un tecnico o un amministratore di rete e desideri vedere se qualcuno sulla tua rete utilizza uno strumento sniffer, controlla uno strumento chiamato Antisniff. Può rilevare se un'interfaccia di rete sulla tua rete è stata messa in modalità promiscua: non ridere; questo è il vero nome, che è la modalità richiesta per le attività di acquisizione dei pacchetti.

Un altro modo per proteggere il traffico di rete dall'essere sniffato è utilizzare la crittografia come Secure Sockets Layer (SSL) o Transport Layer Security (TLS). La crittografia non impedisce agli sniffer di pacchetti di vedere le informazioni di origine e destinazione, ma crittografa il carico utile del pacchetto di dati in modo che tutto ciò che lo sniffer vede sia criptato senza senso. Qualsiasi tentativo di modificare o iniettare dati nei pacchetti fallisce perché la manipolazione dei dati crittografati causa errori che sono evidenti quando le informazioni crittografate vengono decrittografate dall'altra parte.

Gli sniffer sono ottimi strumenti per diagnosticare problemi di rete insidiosi. Sfortunatamente, sono utili anche per scopi di hacking. È essenziale che i professionisti della sicurezza acquisiscano familiarità con questi strumenti in modo da poter vedere come un hacker potrebbe utilizzarli sulla propria rete.

Tipi di informazioni raccolte dagli sniffer di pacchetti

Sebbene gli sniffer di pacchetti siano uno degli strumenti del mestiere per gli ingegneri di rete, sono anche prevalenti in alcuni software antivirus affidabili e come malware negli allegati di posta elettronica dannosi.

Gli sniffer di pacchetti possono raccogliere quasi tutti i tipi di dati. Possono registrare password e informazioni di accesso, insieme ai siti Web visitati da un utente di computer e ciò che l'utente ha visualizzato mentre era sul sito. Possono essere utilizzati dalle aziende per tenere traccia dell'utilizzo della rete da parte dei dipendenti e scansionare il traffico in entrata alla ricerca di codice dannoso. In alcuni casi, uno sniffer di pacchetti può registrare tutto il traffico su una rete.

I packet sniffer sono preziosi perché limitano il malware e sono utili per la risoluzione dei problemi di rete, ma dovrebbero essere utilizzati con un robusto software di sicurezza per prevenirne l'uso improprio.