Una kill chain viene utilizzata per descrivere le varie fasi di un attacco informatico in relazione alla sicurezza della rete. Il modello attuale, il framework Cyber Kill Chain, è stato sviluppato da Lockheed Martin e viene utilizzato per l'identificazione e la prevenzione delle intrusioni informatiche.

Le fasi effettive di una kill chain tracciano le fasi tipiche di un attacco informatico dalla prima ricognizione al completamento in cui l'intruso raggiunge l'intrusione informatica. Gli analisti utilizzano la catena per rilevare e prevenire le minacce persistenti avanzate (APT).

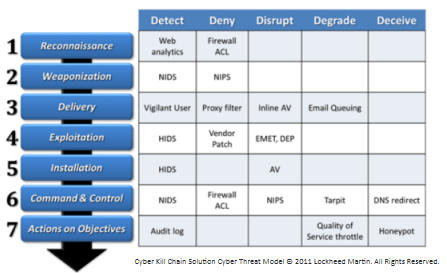

I 7 passaggi di The Cyber Kill Chain

Secondo APT di Lockheed Martin documentazione, i sette passaggi della Cyber Kill Chain includono quanto segue:

- Ricognizione - Esempio: raccogli account di posta elettronica

- weaponization - Esempio: accoppiare un exploit con una backdoor

- Consegna - Esempio: consegna del pacchetto tramite e-mail o Web

- Sfruttamento - Esempio: sfruttare una vulnerabilità per eseguire codice

- Installazione - Esempio: installa malware sul bersaglio

- Comando e controllo - Esempio: canale di comando per manipolazione remota

- Azioni sugli obiettivi - Esempio: accesso per intruso per raggiungere l'obiettivo

Image Source: Sette modi per applicare la Cyber Kill Chain; Lockheed Martin Corporation.

Cyber Kill Chain è un marchio registrato di Lockheed Martin Corporation.