Sponsorizzato

I data center sono diventati una parte essenziale dell'infrastruttura critica (CRI). Soluzioni di sicurezza a più livelli per mitigare le minacce interne ed esterne sono quindi essenziali per i moderni data center.

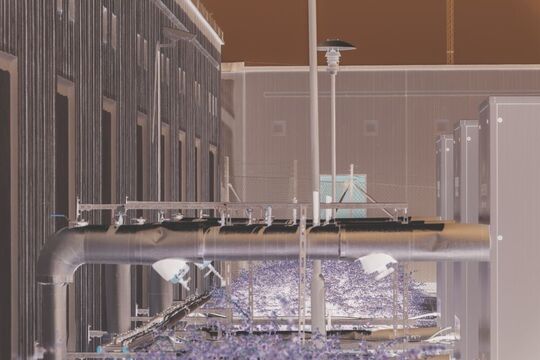

Qualunque interruzione di un data center può avere gravi conseguenze economiche per l'operatore di tale struttura, ma anche per la società nel suo complesso. Ecco perché sono ora classificate come infrastrutture critiche (CRITIS). A causa dell'alto valore dei dati immagazzinati in essi, i data center sono anche diventati un obiettivo popolare per gli attacchi, sia informatici che fisici. Pertanto, le soluzioni di sicurezza a tutti i livelli per mitigare le minacce interne ed esterne sono essenziali per i moderni data center. Axis Communications definisce cinque livelli di protezione, che vanno dalla protezione perimetrale alla protezione informatica efficace.

Perimetro e protezione perimetrale

Il livello di sicurezza più esterno riguarda il perimetro. Si tratta della cosiddetta protezione perimetrale, cioè il monitoraggio dell'area esterna al perimetro dei locali veri e propri. Le telecamere di rete, le termocamere e le funzioni di analisi intelligente possono coprire l'intero perimetro esterno e quindi rilevare e controllare i potenziali intrusi già al confine esterno.

Il secondo passo è mettere in sicurezza i locali. Non appena le persone o gli oggetti sono sul posto, il loro percorso può essere tracciato con le telecamere. In aree selezionate, le telecamere possono anche essere utilizzate per riconoscere le persone. La tecnologia radar può anche essere usata per registrare la distanza, la direzione del movimento e la velocità delle persone e degli oggetti.

Controllo dell'accesso all'edificio, alla sala server e ai rack dei server

Il prossimo passo è proteggere l'edificio. La componente centrale qui è il controllo degli accessi per prevenire qualsiasi accesso non autorizzato all'edificio attraverso misure di identificazione, autenticazione e autorizzazione. Oltre all'autorizzazione di accesso tramite carte RFID o telefoni cellulari con codici QR, il controllo di accesso senza contatto può anche includere la verifica video.

La stessa sala server e i rack di server che vi si trovano sono particolarmente degni di protezione. Per proteggere questi due livelli di sicurezza dai criminali informatici, a tutti i dipendenti possono essere assegnati livelli di autorizzazione individuale per l'accesso. L'autenticazione a più fattori tramite scansioni di impronte digitali, videocitofoni o codici QR su dispositivi mobili migliora ulteriormente la sicurezza. Grazie alle telecamere nelle sale server, gli operatori possono sempre avere un quadro della situazione in caso di cospicuità e comunicare direttamente con le persone nei rack dei server tramite un altoparlante a due vie.

ACS Secure Entry: gestione flessibile degli accessi

Dalle telecamere di rete e l'analisi video alle soluzioni audio e interfono fino alla tecnologia radar e il controllo degli accessi - una combinazione di soluzioni di sicurezza end-to-end coordinate in modo ottimale è quindi fondamentale per la protezione dei data center. Il software di gestione video come AXIS Camera Station Secure Entry facilita la gestione dei diversi componenti di sicurezza in un unico sito. Integrando la videosorveglianza e il controllo degli accessi in un'unica piattaforma, fornisce agli operatori una panoramica completa di tutto ciò che accade in un sito o in un edificio.

Per maggiori informazioni su Axis e sulla protezione dei data center, segui questo link.

(ID:47708049)